「VLC」「Kodi」などのメディアプレーヤーで脆弱性が確認。

セキュリティソフトの開発などを手掛ける企業Check Pointが、動画の字幕ファイルを使った新種のサイバー攻撃について報告。脆弱性のあるソフトを実行しているプレーヤーは約2億と推定しています。

すでに脆弱性が確認されているのは、メディアプレーヤー「VLC」「Kodi」「Stremio」「Popcorn-Time」の4種。

マルウェアを仕込んだ字幕ファイルを、PCやスマホ、テレビをはじめとした端末から読み込ませる手法で、端末を外部からコントロールされてしまう恐れが。機密情報の盗難、サーバーに負荷をかけるDoS攻撃など、さまざまな形で悪用される可能性があり、例を挙げていくと「endless(きりがない)」としています。

このサイバー攻撃のアプローチは、これまでのものと大きく異なり、従来のウイルス対策ソフトで防ぐことは難しいそうです。ユーザーのみならず、セキュリティー会社のあいだでも「字幕ファイル=安全」という認識が広まっており、警戒されていなかったようです。

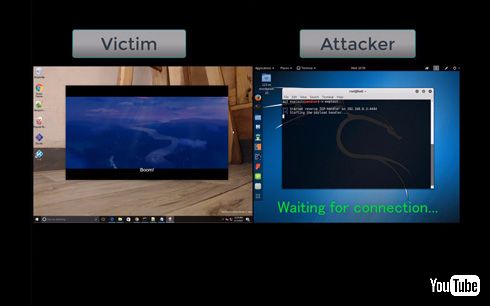

「Popcorn-Time」による再現

映画を再生して、字幕を選択

これだけで外部から端末をコントールできる状態に

Check Pointの報告を受けた「VLC」「Kodi」「Stremio」「Popcorn-Time」では、一部の問題に対応したアップデートが行われています。なお、これら以外のメディアプレーヤーにも脆弱性が存在する可能性があるとのこと。

メディアプレーヤー4種のアップデート版へのリンクは、Check Pointのブログ記事に掲載

(マッハ・キショ松)